近日,“云悉”互联网安全监测平台监测到大量企事业单位及高中专院校大量出现菠菜类信息,大量网站其页面被植入菠菜信息。笔者对这些被攻击的网站以及手法进行了一番探究。

1. 情况说明

近日,“云悉”互联网安全监测平台监测到大量企事业单位及高中专院校大量出现菠菜类信息,大量网站其页面被植入菠菜信息,详细如下:

监测网站被植入菠菜链接情况

网站首页出现菠菜信息

2. 入侵分析

2.1 分析思路

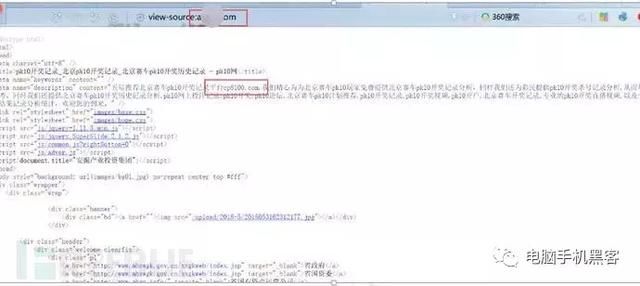

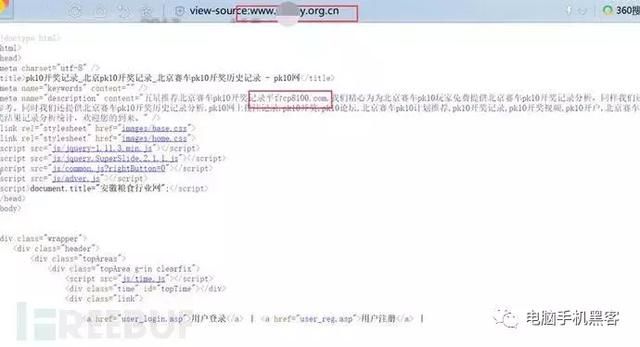

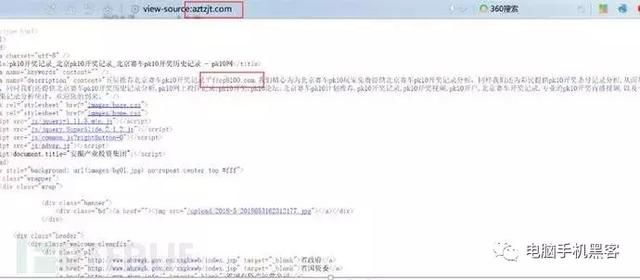

对这些被植入菠菜信息的网站进行分析,发现其被入菠菜信息内容基本一致,怀疑为同一黑客团伙所为,既然同一波黑客,其肯定为利用相同漏洞批量进行操作。对这些网站指纹进行分析,发现其指纹基本上都有某网站管理系统。

被黑网站指纹情况

既然这些被黑网站大多使用某网站管理系统,其作为IDC,其服务器下部署大量的网站,其都有可能被入侵植入相关菠菜信息,这样可以批量分析被植入菠菜的网站并关联其可能的入侵利用漏洞,其思路如下:

1. 分析这些网站的对应IP

2. 利用IP反查IP对应的域名

3. 批量验证这些域名是否被入侵

4. 分析被入侵网站的指纹,初步判断黑客可能利用的漏洞

5. 结合攻击日志来进行攻击溯源:佐证黑客入侵的利用漏洞、入侵IP、时间等

6. 批量分析使用该指纹的其他网站是否也发生被入侵的事件

2.2 关联分析IP

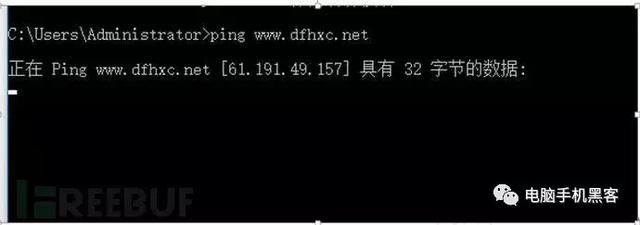

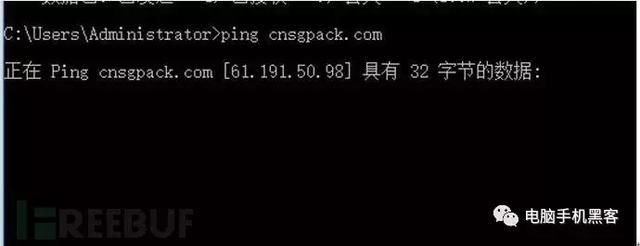

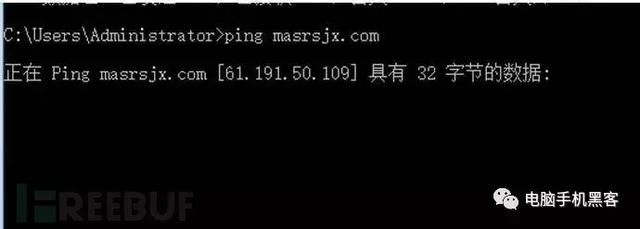

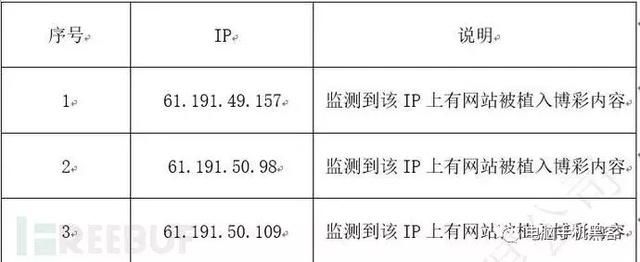

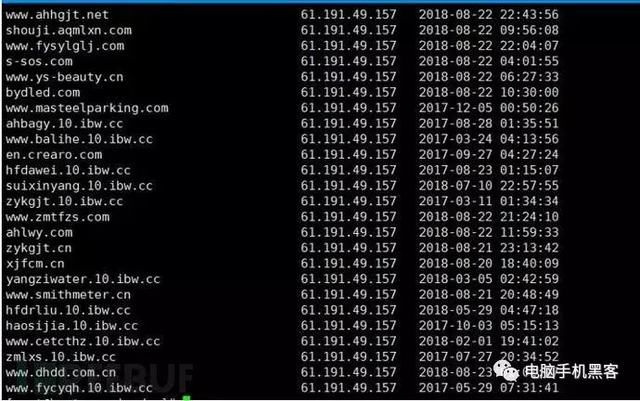

发现这些网站解析到三个IP地址:61.191.49.157,61.191.50.98,61.191.50.109。

网站被解析到61.191.49.157

网站被解析到61.191.50.98

网站被解析到61.191.50.109

通过“云悉”互联网安全监测平台监测到被黑的网站,目前分析到以下三个IP反查IP对应域名:

对这些IP反查相应的域名,使用360netlab和riskiq的PassiveDNS数据目前共查询到近3000个域名在这三个IP上。

360 netlab的PassiveDNS数据

riskiq的PassiveDNS数据

但是分析了一下,有很多是历史的,目前已过期,因此需要重新验证一下这些域名对应的IP是否为这三个IP,使用Python的dns.resolver库解析其DNS结果并验证后,一共发现有2180个域名在这三个IP上。

2.3 批量分析被植入菠菜网站

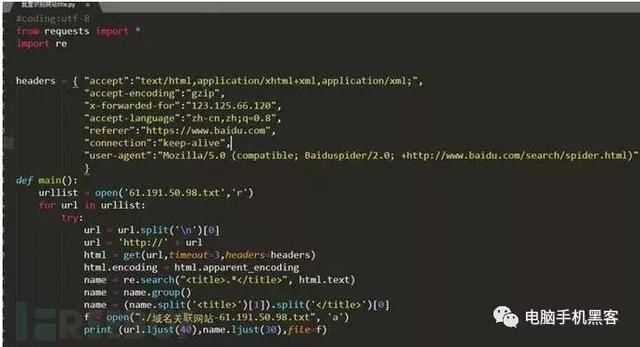

查询到相应的域名以后,发现前期被植入菠菜的特征比较明显,其菠菜内容都是放在网站的title中,直接写个python程序批量爬取网站源代码,分析其源码的title内容,核心代码如下:

批量验证网站是否被植入菠菜内容

批量验证后,目前共发现293个网站被植入菠菜信息,相关网站以及被植入网站的部分情况如下图所示:

部分被植入菠菜网站情况

2.4 指纹分析

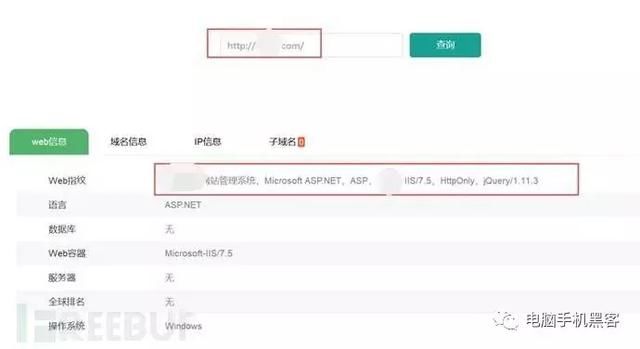

对这些被植入菠菜内容的网站批量分析其网站指纹,以初步判断可能的入侵利用漏洞。在这里,利用“云悉”指纹批量查询,返回结果如下所示:

部分网站指纹情况

对这些指纹进行深入分析,得到如下数据:

被黑网站的指纹数据情况

一个很明显的指纹,这些被入侵的大多安装了iis、iQuery、ASP、某IDCIBW网站管理系统等。但是考虑到如果利用iis和asp的漏洞可能入侵的就不仅仅是某IDCIDC一家,目前“云悉”互联网安全监测平台监测全省大量的IDC网站,最近只监测到某IDC下面的网站存在被植入菠菜的情况。

目前发现被黑的293个网站中有 234个使用该IDC的网站管理系统,使用该网站管理系统比较达80%,因此初步怀疑为该IDC的网站管理系统漏洞被黑客利用导致批量入侵。后续需要该IDC进行协助分析与验证。

个人观点

该分析的结论虽然很简单,就是某IDC的网站管理系统存在漏洞被黑产团伙利用批量入侵网站并植入菠菜SEO内容。但是里面个人感觉利用基础数据,如PassiveDNS、网站指纹等基础数据进行数据分析挺有意思,这样可以把一些很抽象杂乱的事件关联到一起进行分析,抽离层层表象分析到事件的深层关联。并且这种行为可以互联网化,而基本不需要用户来进行配合,减小事件分析的成本。

在这里,个人一直认为基础数据(如dns,子域名、whois、ip属性、网站指纹、ssl证书hash等)的作用越来越重要,有了大量的基础数据作为数据支撑才可以看得清、看得见事物的内在关联与本质。很多看似复杂的表项通过基础数据可以分析到其内在的原因。